【

儀表網(wǎng) 研發(fā)快訊】在集成電路全球化與處理器架構(gòu)快速演進的背景下,芯片微架構(gòu)層面的隱私與安全問題始終是硬件系統(tǒng)設計中的關鍵挑戰(zhàn)。隨著RISC-V等新興指令集架構(gòu)的發(fā)展與普及,處理器在高能效與開放性方面取得顯著優(yōu)勢,但其微架構(gòu)的新特性也帶來了新的攻擊面和潛在風險。傳統(tǒng)側(cè)信道攻擊通常依賴高精度計時指令進行信息提取。近年來,處理器通過限制

計時器訪問以緩解此類威脅,然而,在新興微架構(gòu)機制下,這些防御措施是否真正消除緩存層的隱私泄露風險仍不確定。因此,開展預防性的微架構(gòu)分析、逆向與漏洞挖掘研究,對于保障處理器體系安全至關重要。

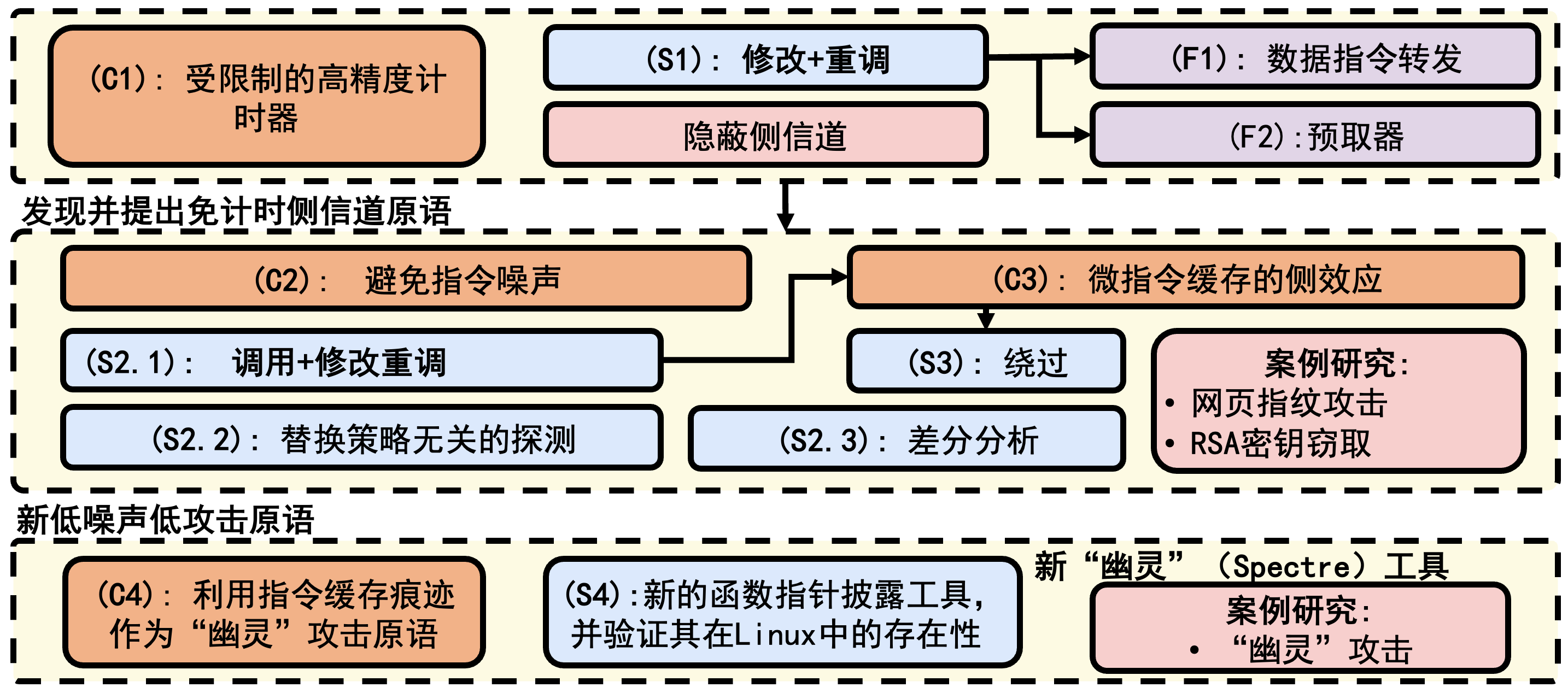

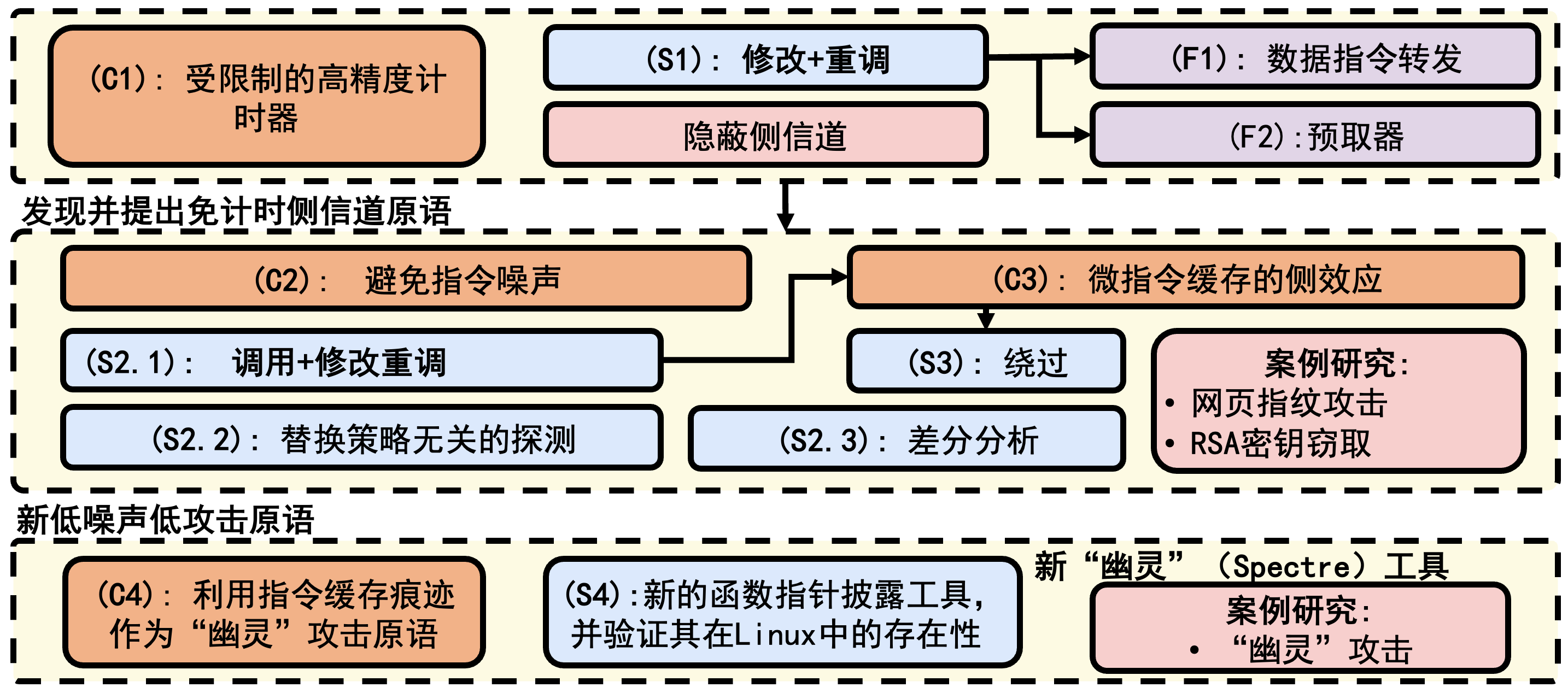

圖1.強弱一致性緩存相關機制逆向與利用

近日,清華大學電子工程系鄧舒文助理教授(劉勇攀、楊華中教授團隊)在免計時緩存?zhèn)刃诺腊踩较蛉〉弥匾芯窟M展。研究通過對多個不同架構(gòu)的芯片的微架構(gòu)特性開展的系統(tǒng)性安全分析發(fā)現(xiàn),新興商用與開源架構(gòu)芯片中普遍部署了弱一致性一級緩存,攻擊者可利用這一特性,繞過現(xiàn)有安全限制,構(gòu)造免定時器與計數(shù)器的緩存攻擊。

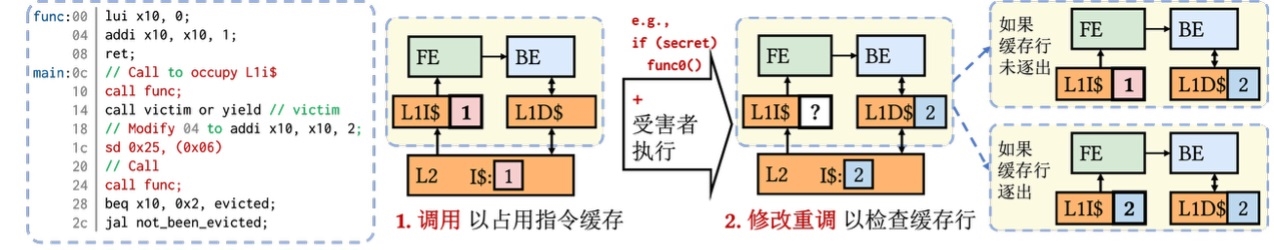

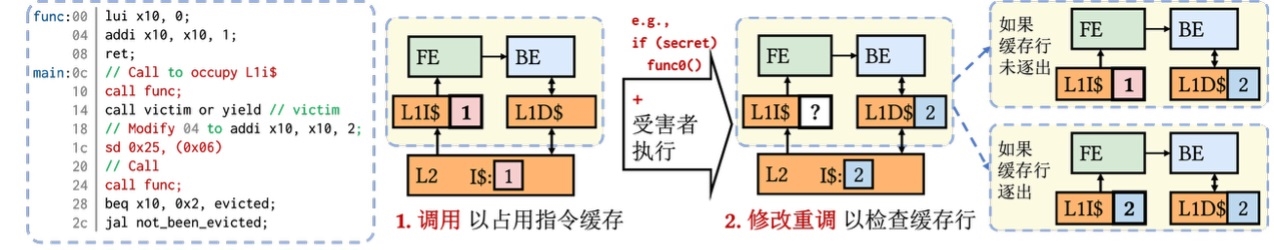

基于上述發(fā)現(xiàn),團隊提出了新的攻擊GhostCache(幽靈緩存),并在多個RISC-V與ARM的商用與開源芯片上完成系統(tǒng)性實驗驗證,揭示了弱一致性緩存架構(gòu)下的安全隱患。基于GhostCache,團隊構(gòu)建了三類跨安全區(qū)域的隱蔽信道(Covert Channel),實現(xiàn)了跨線程、跨特權(quán)級甚至跨核心的信息傳輸。該機制進一步被應用于多種攻擊場景中,包括內(nèi)核數(shù)據(jù)泄露與加密密鑰竊取。在實際側(cè)信道利用層面,研究實現(xiàn)了三類典型攻擊驗證:網(wǎng)頁指紋識別攻擊,即在ARM與RISC-V芯片上均可實現(xiàn)免定時器的瀏覽器硬件緩存狀態(tài)監(jiān)測,100類網(wǎng)站緩存指紋分類準確率超過90%;內(nèi)核數(shù)據(jù)泄露攻擊,即包括對內(nèi)核條件分支執(zhí)行路徑的重建和Spectre瞬態(tài)執(zhí)行攻擊,團隊基于Linux內(nèi)核中發(fā)現(xiàn)的函數(shù)指針調(diào)用,構(gòu)造了首個基于指令緩存的Spectre泄露工具,實現(xiàn)高精度的內(nèi)核數(shù)據(jù)泄露;RSA密鑰竊取攻擊,即利用現(xiàn)代密碼算法庫中關鍵路徑的條件分支導致的指令緩存?zhèn)刃诺劳瓿擅荑€重構(gòu)。

圖2.利用弱一致性構(gòu)造數(shù)據(jù)不一致以實現(xiàn)微架構(gòu)緩存行狀態(tài)觀測

研究提出的GhostCache,不僅揭示了弱一致性架構(gòu)下的新緩存?zhèn)刃诺里L險,也為后續(xù)的安全防御研究提供了新的關注點。團隊發(fā)現(xiàn)的安全問題,是國內(nèi)首次在商用處理器上發(fā)現(xiàn)并披露的免計時緩存?zhèn)刃诺拦舭咐摮晒玫綐I(yè)界包括ARM安全團隊在內(nèi)的廣泛認可,開源領域香山團隊的感謝,也在國際上獲得了SiFive(RISC-V架構(gòu)主要推動廠商)首個公開漏洞報告感謝。

研究成果以“GhostCache:利用RISC-V和ARM芯片的弱一致性緩存的免計時和計數(shù)的緩存攻擊”(GhostCache: Timer- and Counter-Free Cache Attacks Exploiting Weak Coherence on RISC-V and ARM Chips)為題,被第32屆計算機與通信安全會議(ACM Computer and Communications Security 2025, CCS2025)接收。

CCS與USENIX Security、IEEE S&P、NDSS并稱為信息安全領域水平最高、影響力最強的“四大頂會”,也是中國計算機學會推薦的CCF-A類會議。本次會議的錄用率僅為14.5%(315/2186),為近四年最低,收錄的研究成果通常代表著當前網(wǎng)絡空間安全研究進展的最高水平。

清華大學電子工程系2025級博士生金宇為論文第一作者,電子工程系助理教授鄧舒文為論文唯一通訊作者。研究得到國家自然科學基金、中關村實驗室及香山處理器團隊的支持。

所有評論僅代表網(wǎng)友意見,與本站立場無關。